Skype uruchamia telewizję

17 stycznia 2007, 11:15Twórcy Skype’a ogłosili, że oficjalną nazwą dla Projektu Wenecja będzie od tej chwili Joost. Tak zatem będzie nazywał się serwis, którego celem jest udostępnianie w Sieci materiałów wideo.

Klawiatury za 1500 USD wyprzedane

22 maja 2007, 18:39Art Lebedev Studio otrzymało zamówienia na pierwsze 200 długo oczekiwanych klawiatur Optimus Maximus. Pomimo niezwykle wysokiej ceny – za jedno urządzenie trzeba zapłacić 1564 dolary – zaoferowane 200 klawiatur zamówiono w ciągu 12 godzin. Trafią one do klientów w grudniu.

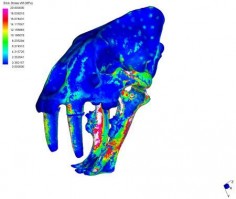

Tygrys szablozębny: nie taki straszny, jak go malują

2 października 2007, 11:06Jak słusznie zauważają badacze z dwóch australijskich uczelni (University of Newcastle i Uniwersytetu Nowej Południowej Walii), szablozębne koty z rodzaju Smilodon są postrzegane podobnie jak tyranozaury. Uważa się je za bezlitosnych zabójców, którzy w czasie epoki lodowcowej przetrzebiali stada ssaków, m.in. mamutów, bizonów i łosi. Czy rzeczywiście zasłużyły sobie na taką opinię?

Komitet Techniczny bada Windows 7

12 marca 2008, 08:41Od 2002 roku na podstawie ugody pomiędzy Microsoftem a amerykańskim urzędem antymonopolowym, koncern z Redmond znajduje się pod szczególnym nadzorem rządowym. Przestanie on obowiązywać w 2009 roku, rok przed spodziewaną premierą systemu Windows 7, znanego pod kodową nazwą Blackcomb.

Kaspersky: Linux i Mac są podatne na ataki

20 października 2008, 11:44Eugene Kaspersky, założyciel Kaspersky Lab, uważa, że w niedługim czasie użytkownicy systemów Mac OS X i Linux będą musieli zmierzyć się z rosnącą liczbą ataków. W ciągu najbliższych kilku lat będą oni łatwym celem dla cyberprzestępców.

Robot do udoskonalania robotów

13 maja 2009, 11:08Firmy Kawada Industries i General Robotix stworzyły humanoidalnego robota o nazwie HIRO (I), który jeszcze w bieżącym roku ma trafić do uniwersytetów i placówek naukowych specjalizujących się w robotyce. Tym, co wyróżnia HIRO jest duże podobieństwo jego ruchów do naturalnych ruchów człowieka.

Śledzą ponad 20 000 komputerów

16 października 2009, 11:49Już ponad 20 000 użytkowników dołączyło do exo.repository, publicznie dostępnej bazy danych, która na bieżąco anonimowo śledzi konfigurację i wydajność podłączonych do niej komputerów i serwerów z systemami Windows.

Zemlin apeluje o "bajecznego" Linuksa

10 czerwca 2010, 15:47Jim Zemlin, dyrektor Linux Foundation mówi, że głównym konkurentem na rynku smarfonów jest dla Linuksa firma Apple i wzywa linuksowych developerów, by tworzyli "bajeczny system".

Jaguar opracuje nowe leki

10 grudnia 2010, 12:21Opracowanie nowych leków wymaga przetestowania bardzo wielu związków i ich oddziaływania na proteiny. To wymaga czasu i jest bardzo kosztowne, a przecież istnieją olbrzymie bazy informacji o związkach chemicznych i białkach, problemem jest jedynie, jak z tej wiedzy skorzystać.

Microsoft: luki zero-day nie stanowią większego zagrożenia

12 października 2011, 10:35Autorzy Microsoft Security Intelligence Report Volume 11 stwierdzają, że dziury typu zero-day, czyli luki, które przestępcy wykorzystują, a na które nie ma jeszcze łat, nie stanowią większego zagrożenia. W pierwszej połowie 2011 roku mniej niż 1% infekcji zostało dokonanych dzięki tego typu lukom.